Download

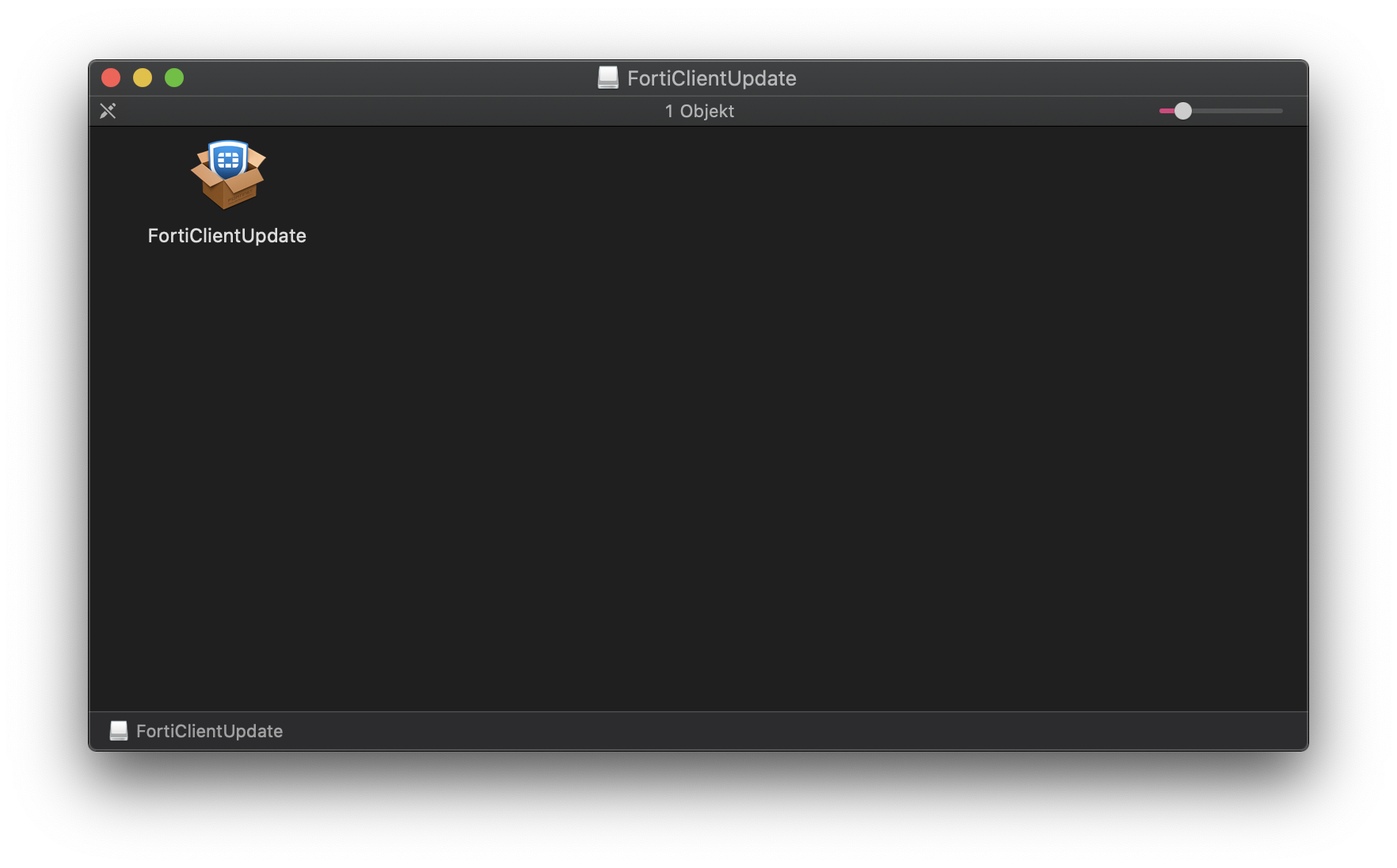

Der Online Installer für den Client kann unter https://forticlient.com/downloads heruntergeladen werden. Es wird der "FortiClient VPN" benötigt. Nach dem Öffnen des Downloads muss noch der eigentliche Installer nachgeladen werden. Dafür wird "FortiClientUpdate" durch Doppelklick ausgeführt.

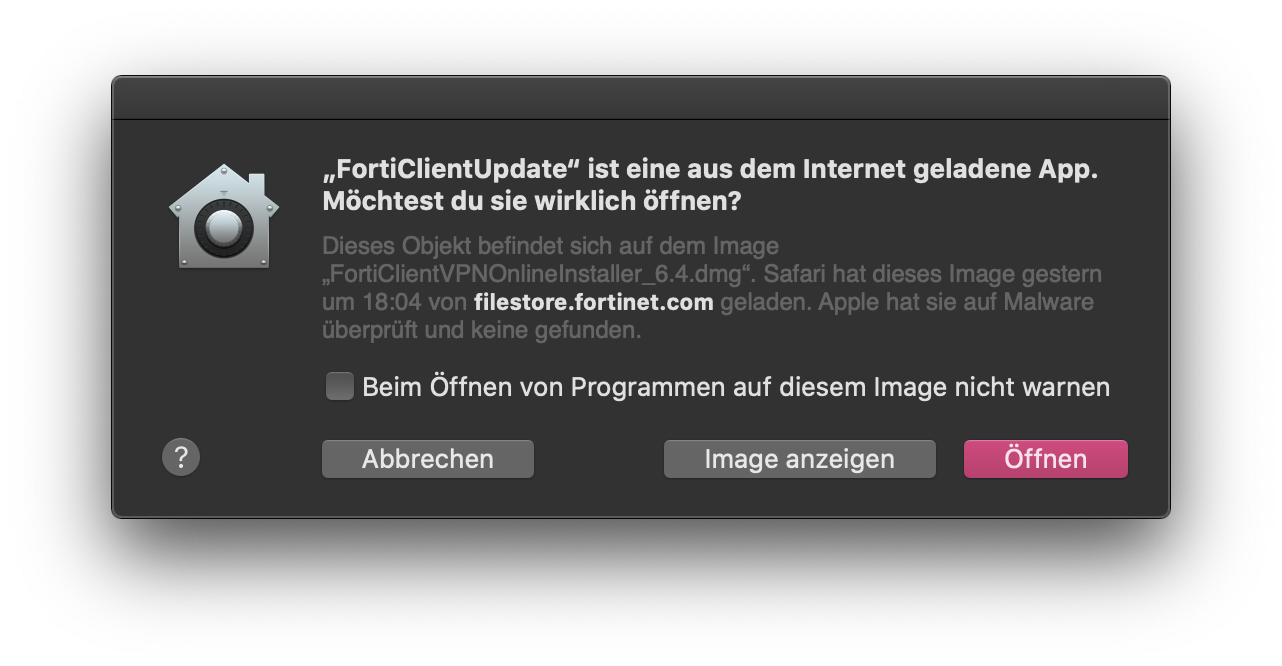

Es erscheint ein Hinweis, dass dieser Installer aus dem Internet geladen wurde. Um diesen auszuführen wird "Öffnen" ausgewählt.

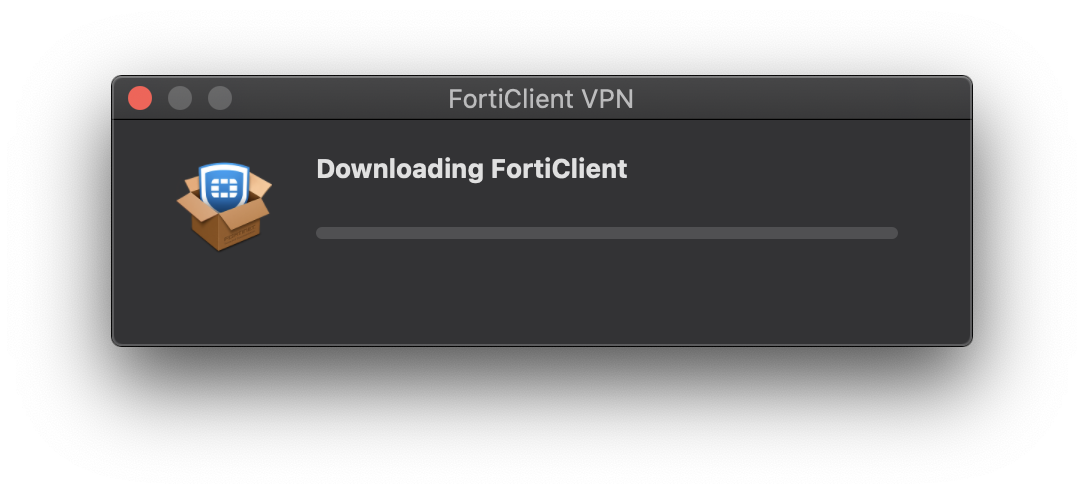

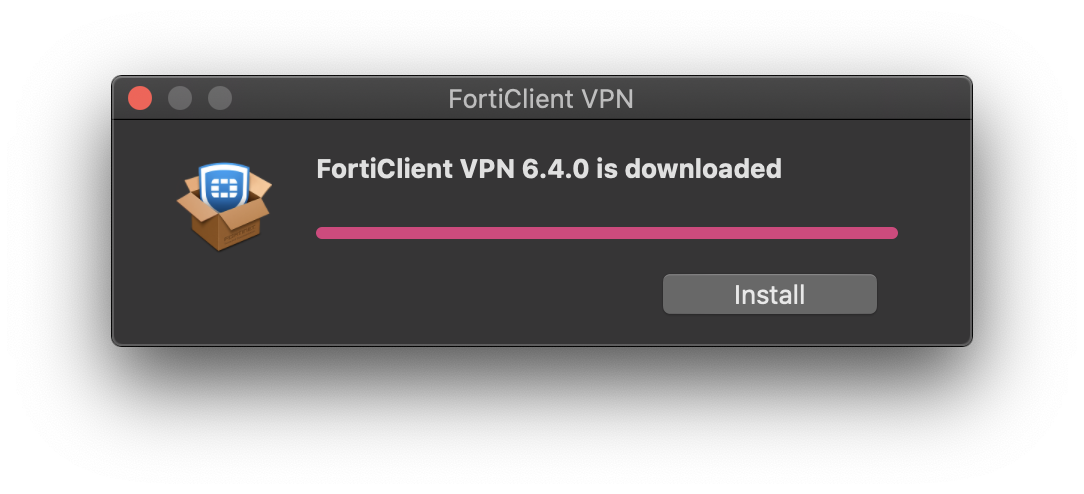

Nun erscheint die Fortschrittsanzeige und sobald der Download abgeschlossen ist, erscheint ein Button mit "Install". Hierauf klicken um die Installation zu starten.

Installation

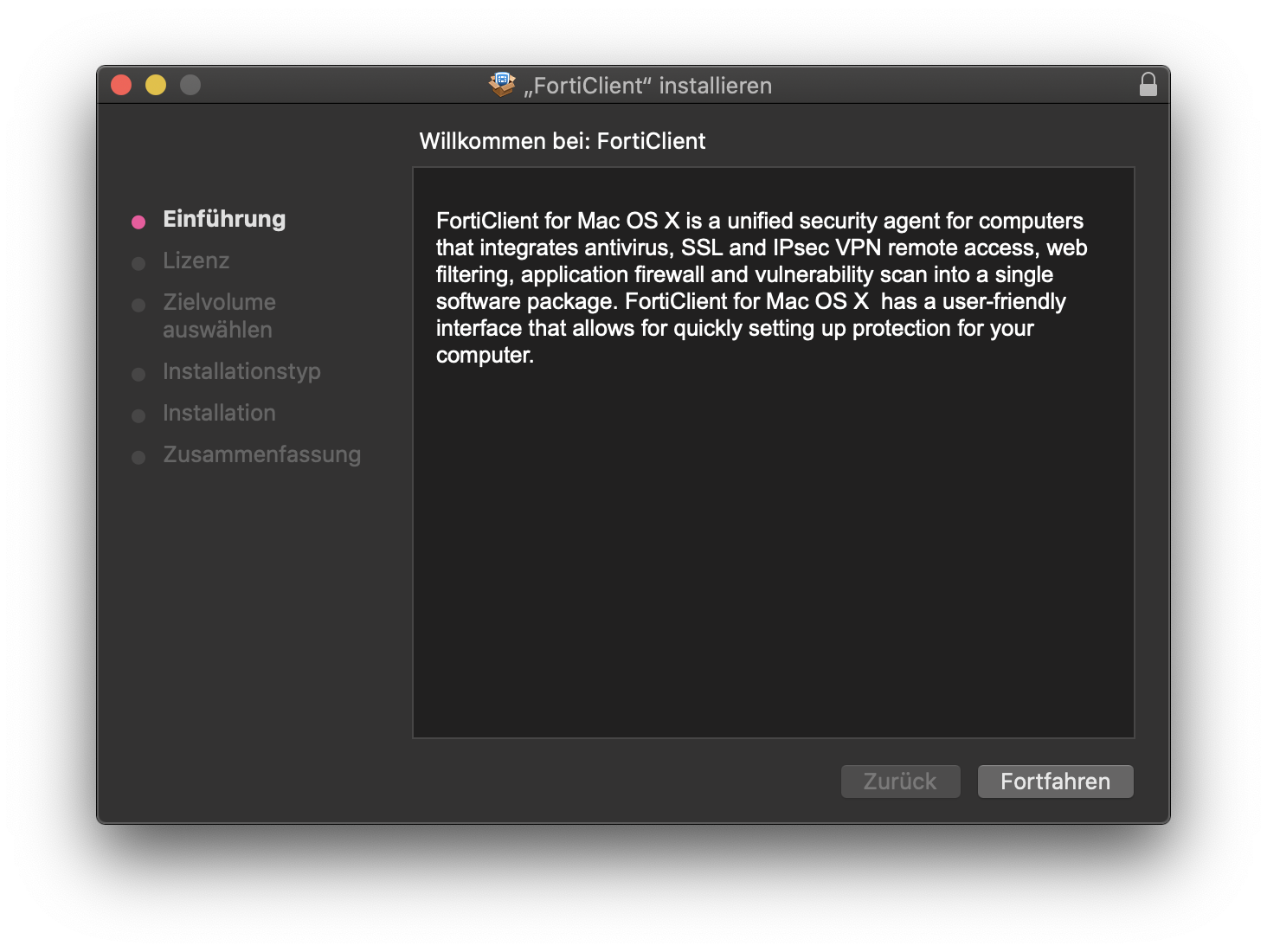

Es erscheint eine kurze Beschreibung des FortiClients

Auf "Fortfahren" klicken.

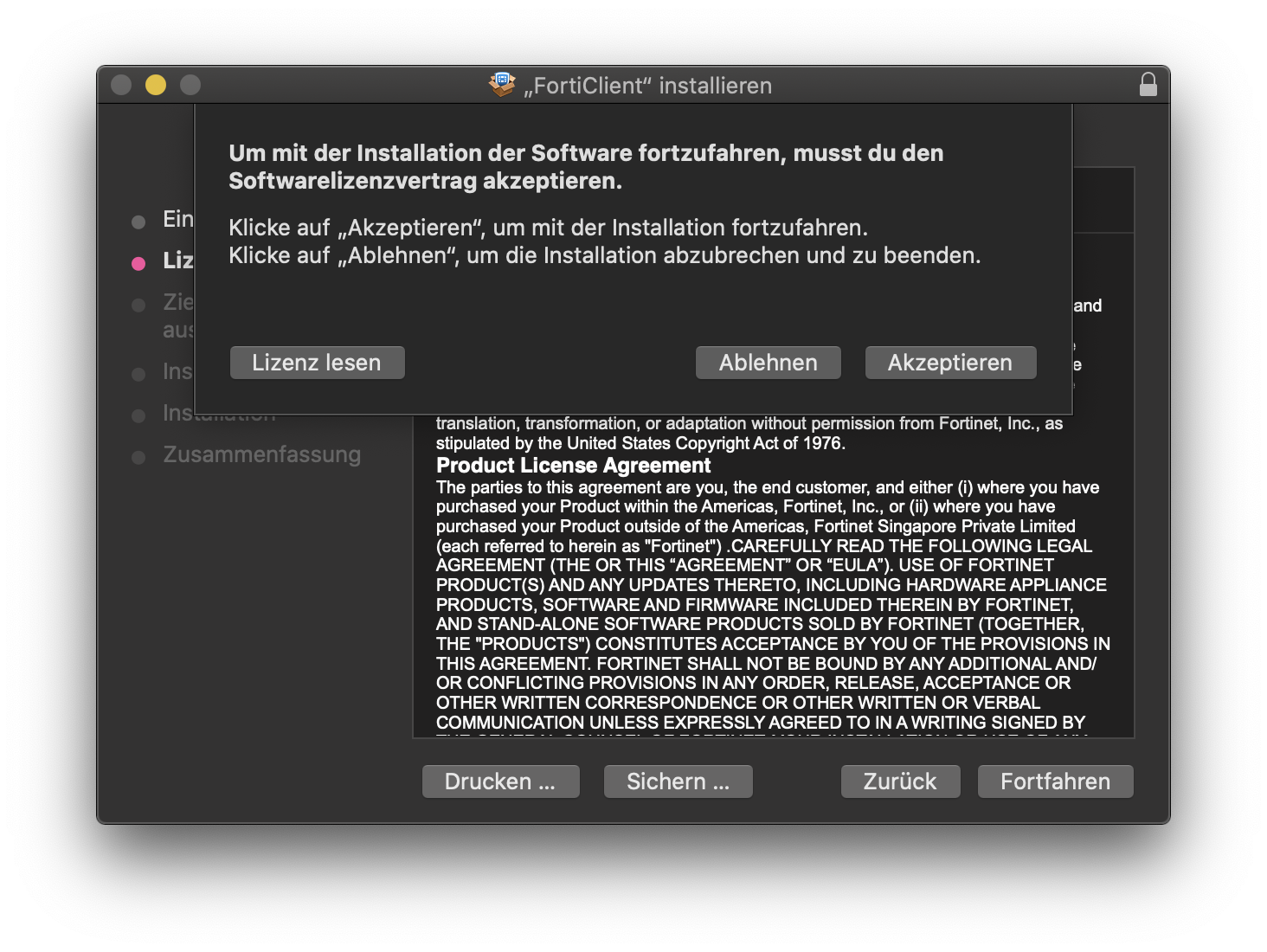

Die Lizenzbedingungen werden mit einem Klick auf "Fortfahren" und anschließendem Klick auf "Akzeptieren" beim Popup angenommen.

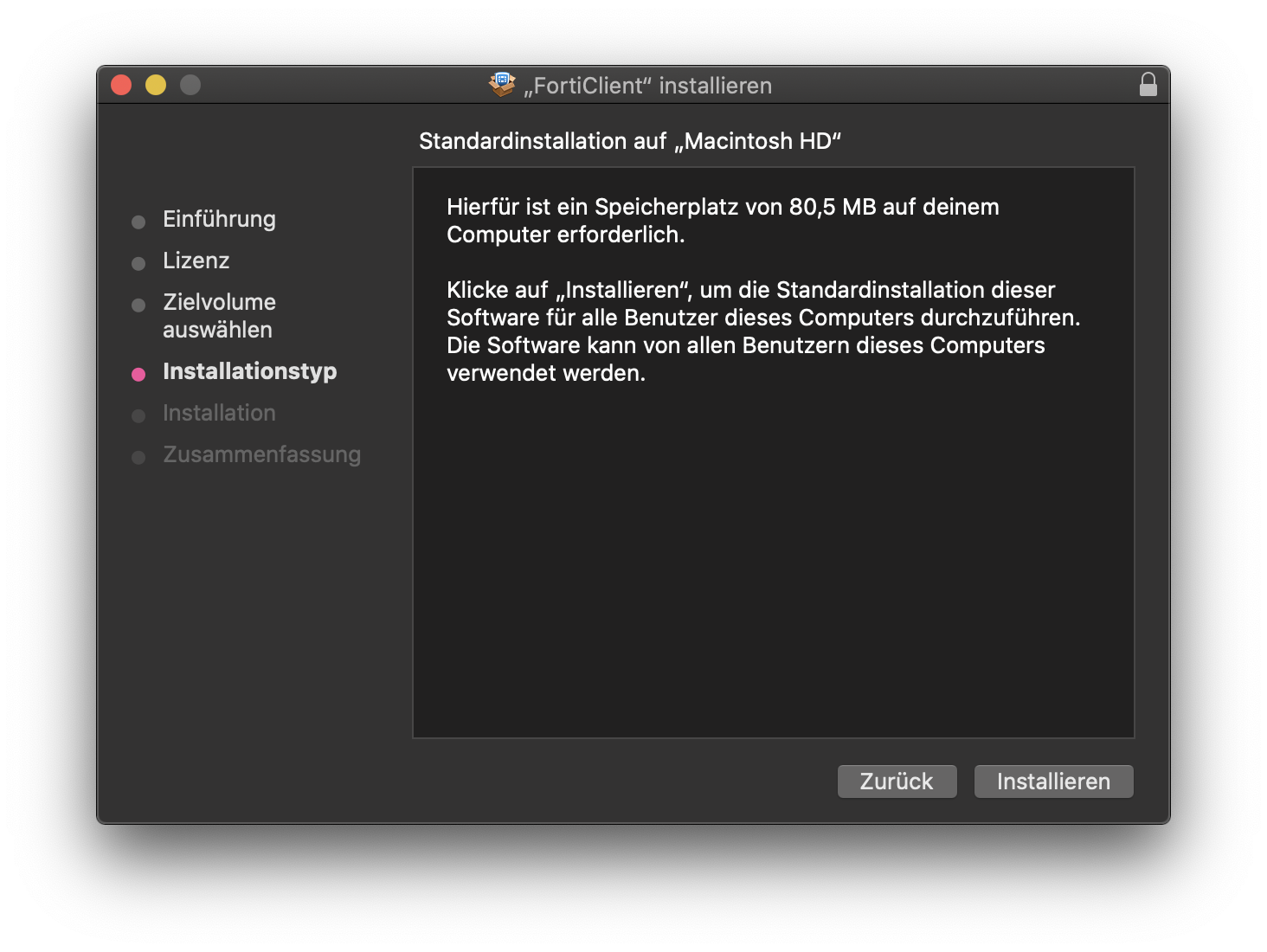

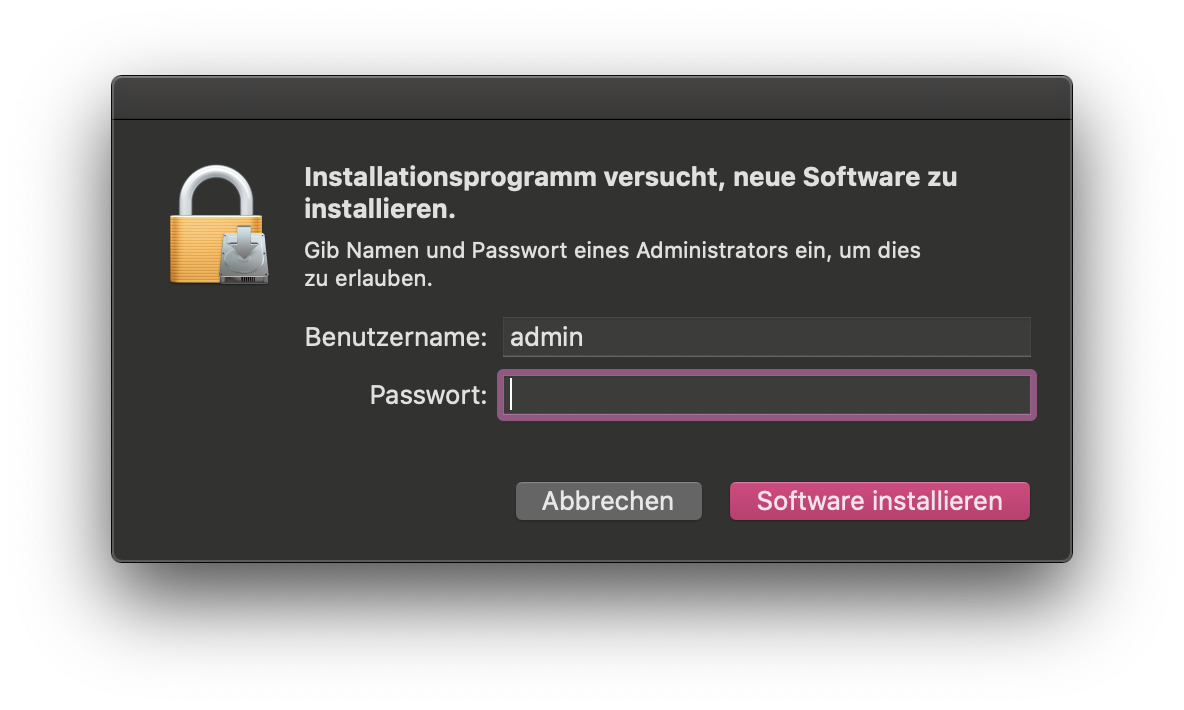

Ein Klick auf "Installieren" fordert erst die Admin-Rechte an

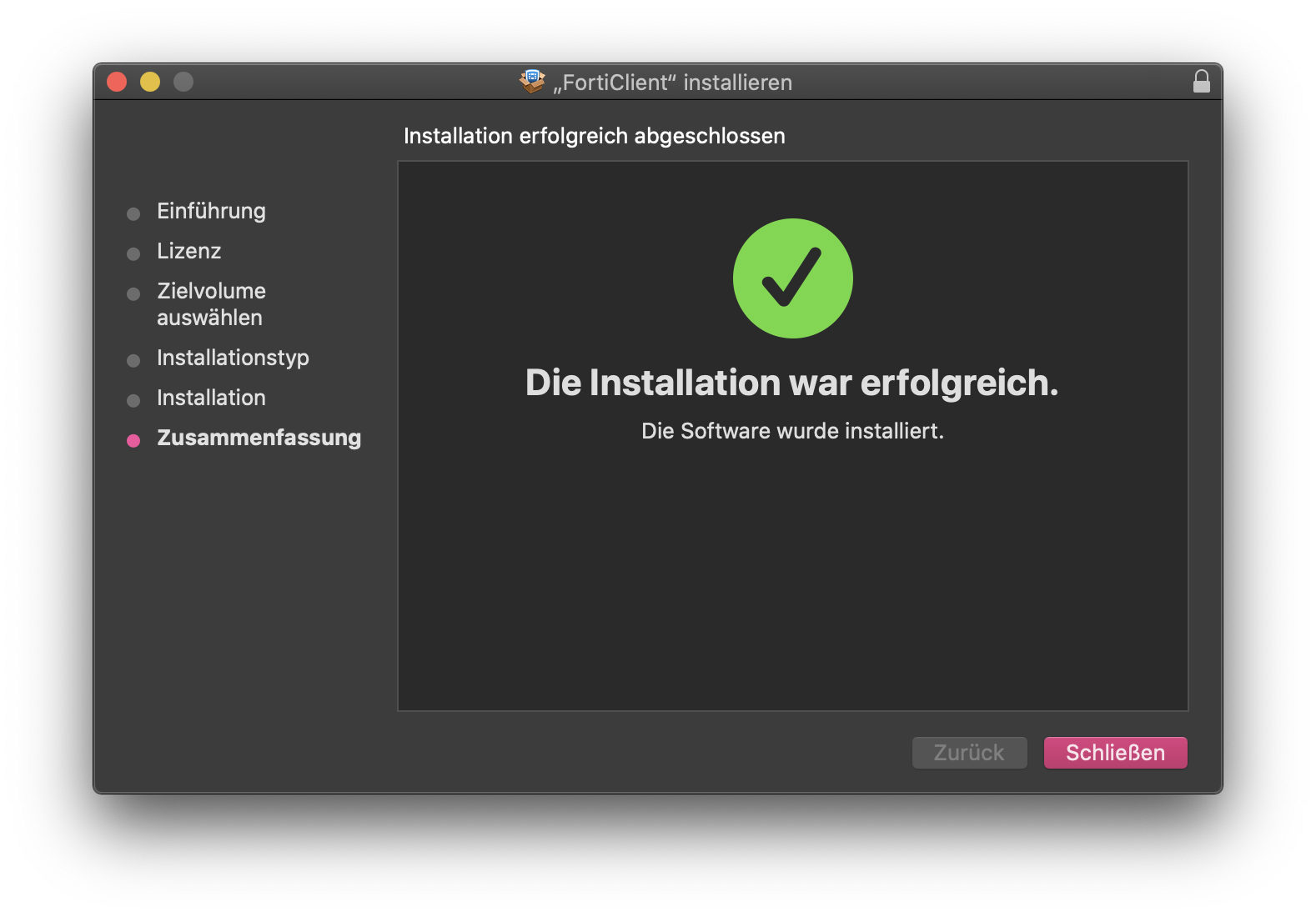

und beginnt dann mit der Installation. War diese erfolgreich, so ist zu sehen:

Die Installation an sich ist nun abgeschlossen und der FortiClient ist nun in der Taskleiste zu sehen. Hierüber (oder über das Launchpad) kann der FortiClient nun geöffnet werden.

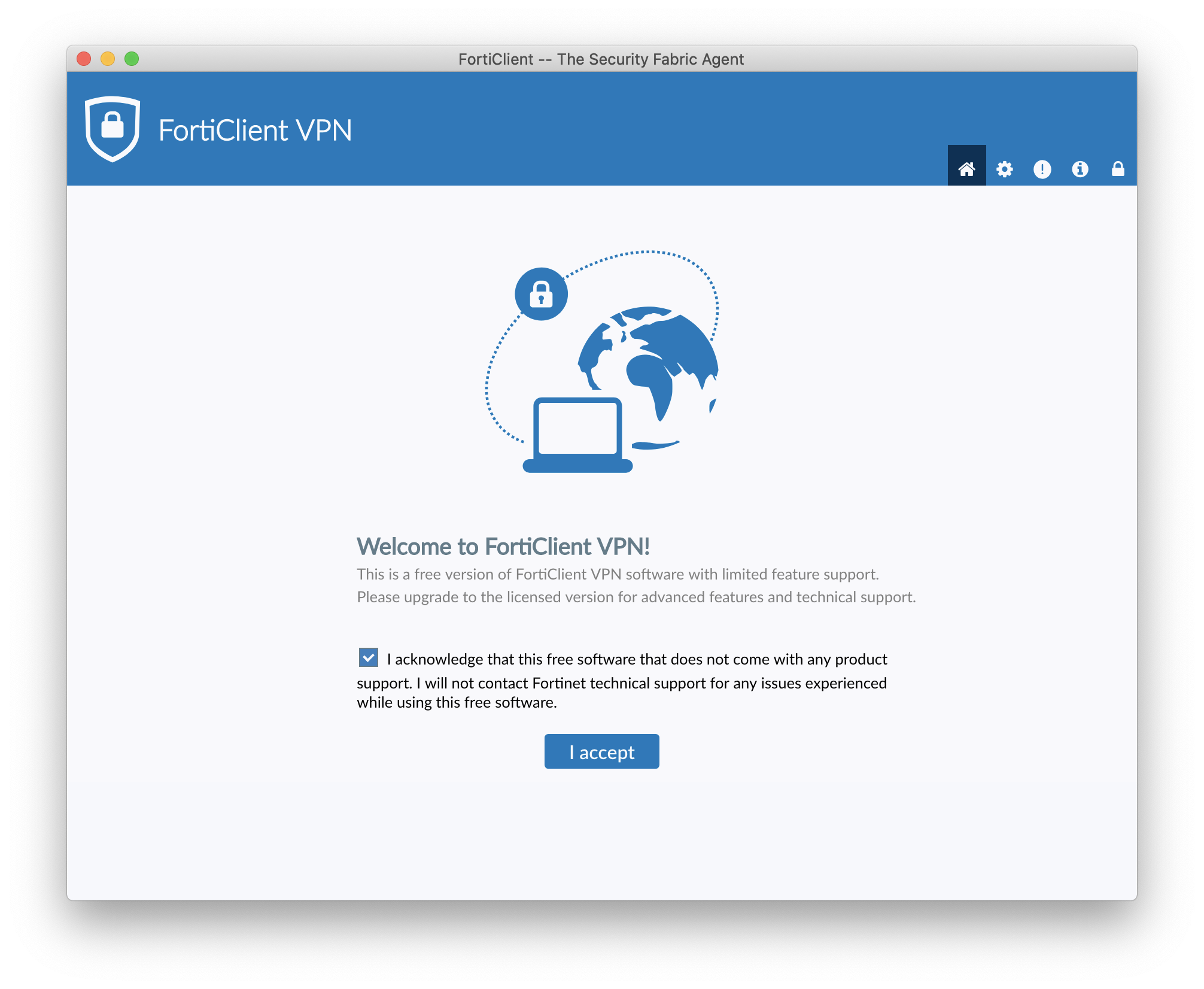

Bevor jedoch mit der Konfiguration begonnen werden kann, muss zuerst noch akzeptiert werden, dass Fortinet für diesen VPN Client keinen Support leistet. Hierfür den Haken setzen und auf "I accept" klicken

Einrichtung einer VPN-Verbindung

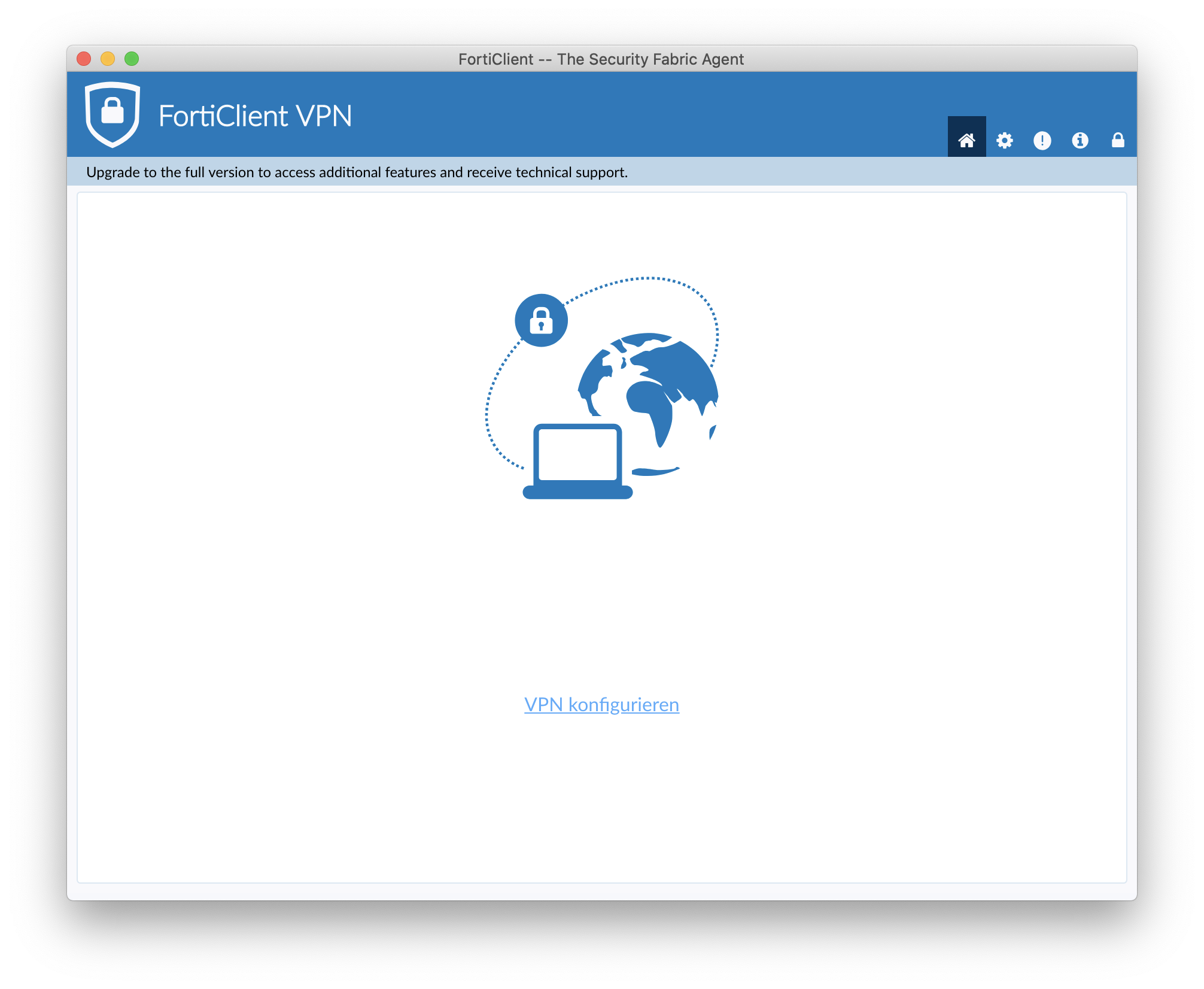

Es erscheint ein Fenster mit "VPN konfigurieren", was ausgewählt wird.

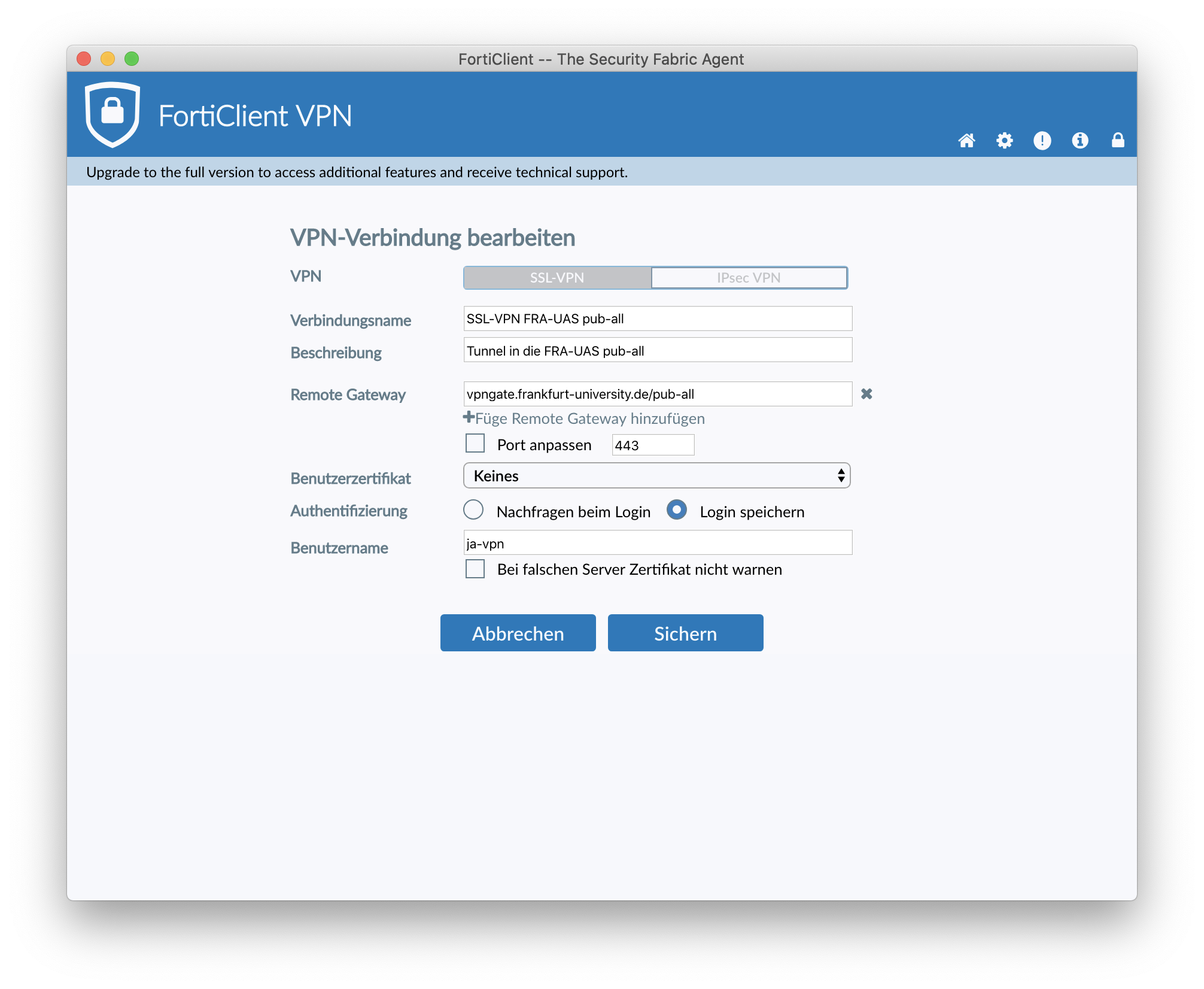

Nun öffnet sich eine Eingabemaske für die Verbindungsdaten:

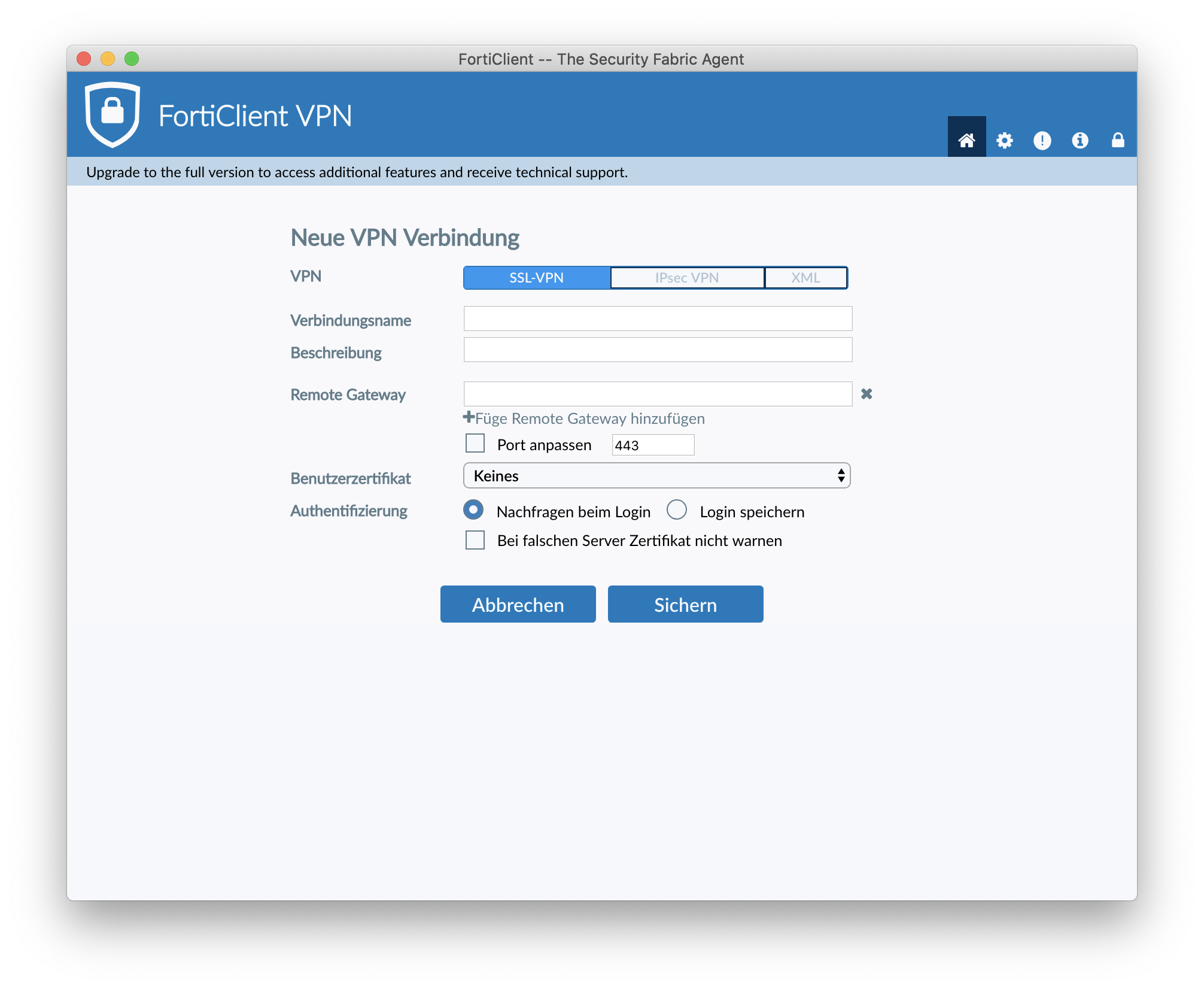

Hier wird ausgewählt:

| Option | Wert | Erläuterung |

|---|---|---|

| VPN | SSL-VPN | Hier wird der Typ der VPN-Verbindung angegeben, in unserem Fall ist es ein SSL-VPN |

| Verbindungsname | SSL-VPN FRA-UAS pub-all | Kann freigewählt werden |

| Beschreibung | Tunnel in die FRA-UAS pub-all | Kann ebenfalls frei gewählt werden |

| Remote Gateway | vpngate.frankfurt-university.de/pub-all | Adresse des VPN Gateways. Hinter dem Slash / ist das "Realm" angegeben. Also der Name des Tunnels, in diesem Fall "pub-all". Hier kann noch der Port angepasst werden. In unserem Fall bleibt dieser aber bei (standardmäßig 443) |

| Benutzerzertifikat | Keines | Wird ein Zertifikat zur Authentifizierung verwendet? In unserem Fall nicht. |

| Authentifizierung | Login speichern | Speichert den Benutzernamen. Das Passwort kann nicht gespeichert werden. |

| Benutzername | Login des IT Accounts. Die Option "Bei falschen Server Zertifikat warnen" ist nicht erforderlich und sollte auch nicht aktiviert werden. |

Wie sieht das ganz ausgefüllt aus? Als Beispiel:

Anschließend wird mit einem Klick auf "Sichern" die Verbindung gespeichert und kann danach verwendet werden.

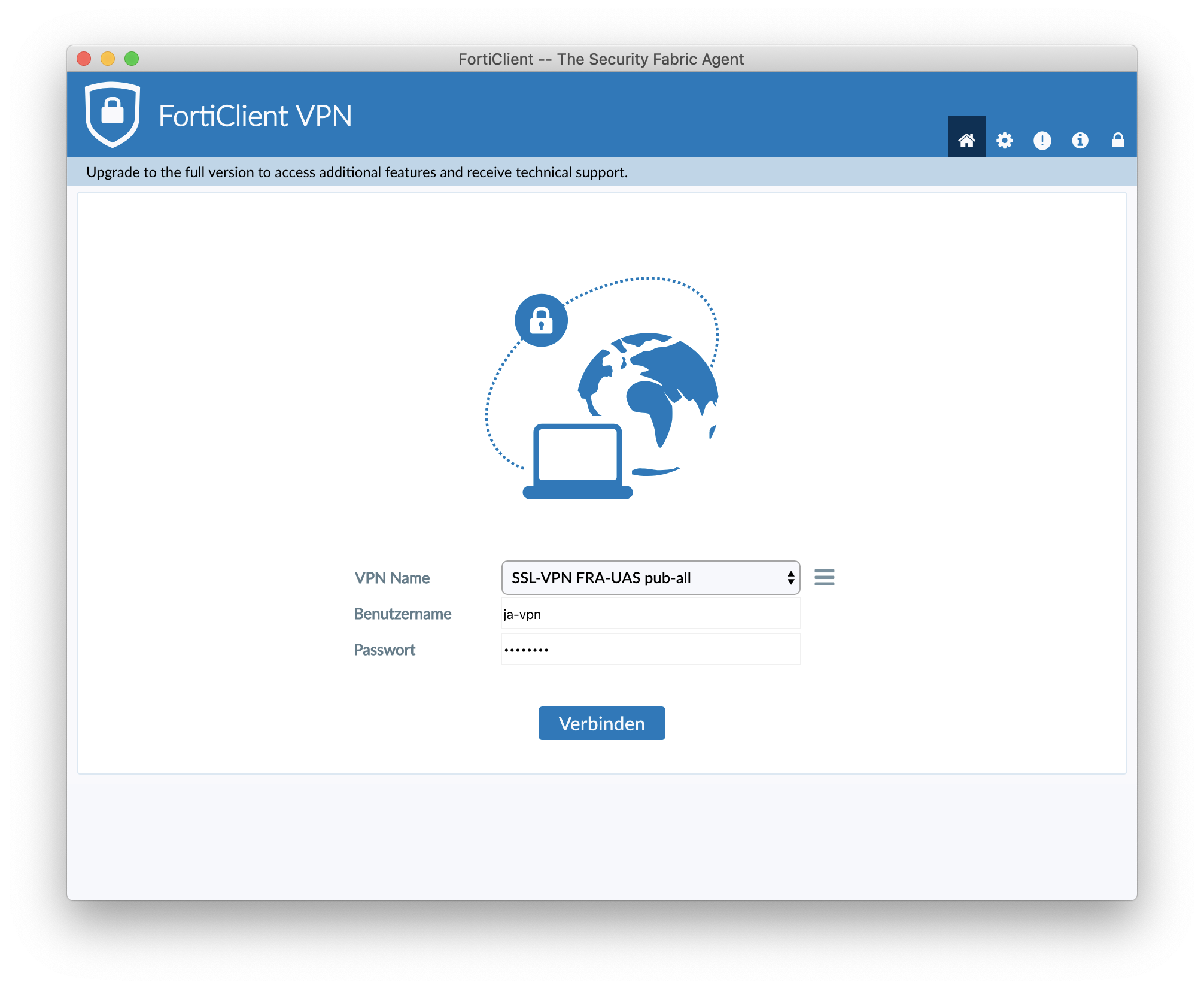

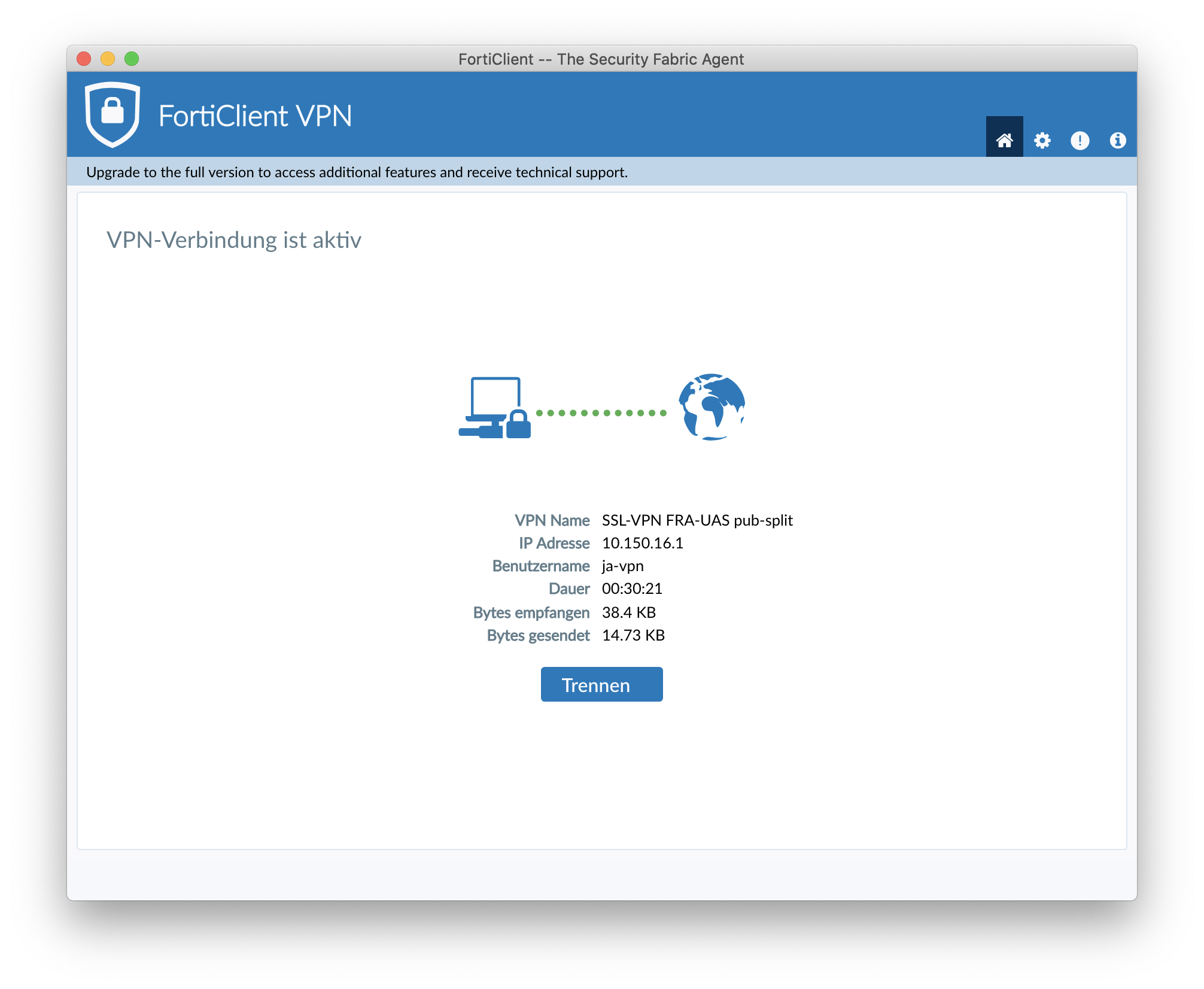

In der Übersicht kann nun nach der Eingabe des Passwortes und Klicken auf "Verbinden" der Tunnel aufgebaut werden. Ist dies erfolgreich, zeigt sich dieses Bild: